一、摘要

作为一名网安人,在 漏洞学习过程中,需要频繁阅读和整理漏洞分析报告。这次用 TRAE SOLO 自动生成了两份专业漏洞分析报告(CVE-2021-44228 Log4Shell + CVE-2026-4810 Google ADK),并在生成后通过 NVD、GHSA、Apache 官方等一手信源进行了逐项核查,确保内容准确可信。

二、背景

我是网络空间安全专业的学生,漏洞分析报告一直是学习中的高频需求——每次遇到新漏洞,需要查资料、理原理、判断影响版本、确认修复方案,整个过程非常耗时。我希望用 SOLO 自动化这个流程,把更多精力放在漏洞原理本身的学习上。

三、实践过程

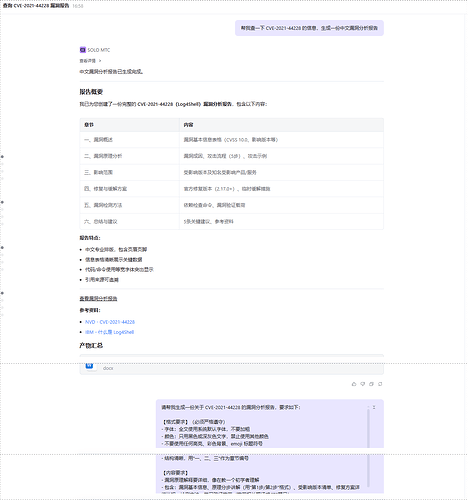

Step 1:直接提要求

一开始就出了点小bug,生成的docx文件预览打不开,并且下载文件是output.pdf,还是需要提示词。

Step 2:设计 Prompt

我给 SOLO 的核心要求是:

-

不用高亮、彩色背景、emoji

-

像教初学者一样详细讲原理

-

用"一、二、三"作章节编号,md形式文件

-

包含分步原理、受影响版本、修复方案、检测方法、学习路径

Step 3:生成报告

向 SOLO 发送完整的提示词要求,SOLO 自动整合了 NVD、Apache 官方安全公告、IBM 技术博客等多方信源,生成了一份结构完整的漏洞分析报告。以 CVE-2021-44228 为例,报告覆盖了:基础信息、分步攻击链原理、版本清单、5 种修复方案、检测工具和学习路径。

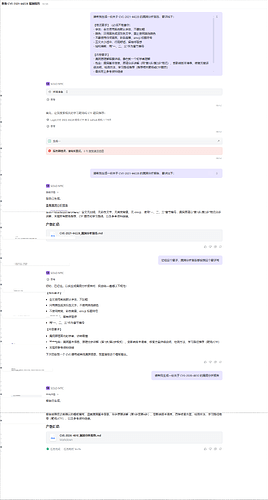

中间还出了个异常错误,不过处理速度还是很不错的,最新的漏洞信息也能收集到。

Step 4:独立事实核查

这是我认为最重要的一步——AI 生成的内容不能直接当结论用。我对每份报告进行了逐项核查:

-

核对 CVE 编号、CVSS 评分、NVD 原文

-

验证受影响版本范围(边界很容易写错)

-

核查攻击链步骤的准确性

-

确认修复方案和参考链接的真实性

四、成果展示

-

CVE-2021-44228 漏洞分析报告(Log4Shell,CVSS 10.0)

CVE-2021-44228 漏洞分析报告(Log4Shell,CVSS 10.0) -

CVE-2026-4810 漏洞分析报告(Google ADK,CVSS 9.3)

CVE-2026-4810 漏洞分析报告(Google ADK,CVSS 9.3) -

核查报告:两篇内容基本准确,有细节偏差,无重大错误

核查报告:两篇内容基本准确,有细节偏差,无重大错误

五、效果与总结

-

原来手动整理一份漏洞报告需要 1-2 小时,用 SOLO 生成初稿只需要 10 分钟左右

-

SOLO 在多信源整合和结构化输出上非常高效,特别适合快速建立知识框架

-

但生成后的人工核查环节不可省略——版本边界、参数名等细节 AI 偶尔会混淆,核查是确保可信度的关键步骤

方法可复用:任何需要快速建立知识框架的场景(漏洞分析、论文泛读、行业调研)都可以用"生成 → 核查 → 修正"的流程提效。